안랩(대표 강석균)이 올 1분기 자체 구축 AI 플랫폼을 기반으로 다양한 피싱 문자를 탐지·분석한 결과를 담은 ‘2025년 1분기 피싱 문자 트렌드 보고서’를 발표했다.

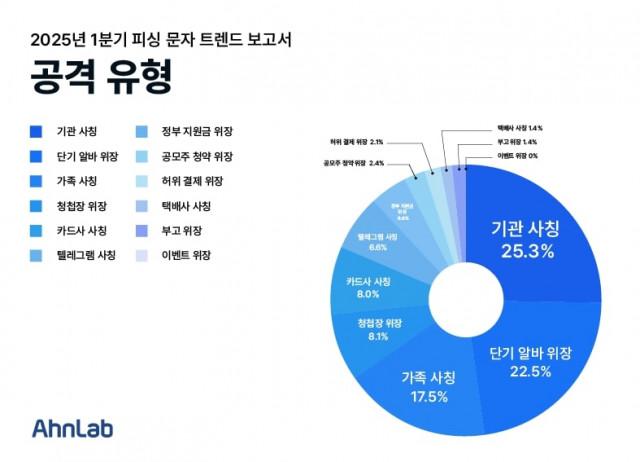

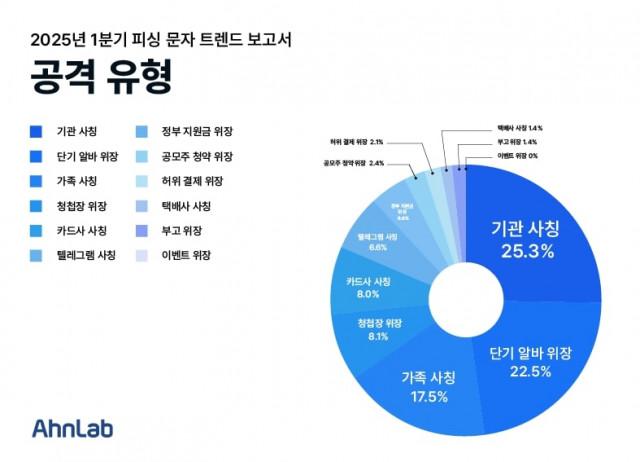

2025년 1분기 피싱 문자 트렌드 보고서 - 공격 유형

2025년 1분기 피싱 문자 트렌드 보고서 - 공격 유형

이번 분기 가장 많이 발생한 피싱 문자 공격 유형은 ‘기관 사칭’이 25.3%로 1위를 기록했다. 이어 △단기 알바 위장(22.5%) △가족 사칭(17.5%) △청첩장 위장(8.1%) △카드사 사칭(8.0%) △텔레그램 사칭(6.6%) △정부 지원금 위장(4.5%) △공모주 청약 위장(2.4%) △허위 결제 위장(2.1%) △택배사 사칭(1.4%) △부고 위장(1.4%) 등이 뒤를 이었다.

특히 ‘단기 알바 위장’ 유형은 직전 분기 대비 가장 높은 증가율(△285%)을 보였다. 이는 최근 유연근무 확산, 생활비 부담, 구직난 등으로 인해 부업으로 추가 소득을 얻으려는 수요가 증가한 흐름과 맞물린 것으로 해석된다. 해당 피싱 문자 유형은 ‘쇼핑몰 리뷰 작성’과 같은 단순하고 반복적인 업무로 높은 수익을 당일 정산 받을 수 있다며 사용자의 관심을 끄는 것이 특징이다.

반면 △이벤트 위장(88%) △허위 결제 위장(83%) △공모주 청약 위장(81%) △부고 위장(79%) △텔레그램 사칭(77%)을 비롯한 다수의 공격 유형은 발생 횟수가 전반적으로 하락했다.

피싱 문자 공격자가 사칭한 산업군 비중은 △정부·공공기관(59.5%) △금융(18.1%) △물류(1.9%) 순으로 나타났다.

공신력이 높은 기관을 사칭해 피싱 문자·메일 및 악성코드를 유포하는 사례는 꾸준히 증가하고 있다. 공격자들은 정부기관을 사칭해 법규 위반, 세금·벌금 미납 등을 통지하며 사용자에게 심리적 압박을 주는 방식을 사용했다. 또한 국민 생활과 밀접한 공공 및 금융기관을 사칭해 실생활에서 일어날 수 있는 상황을 내세우고, 이를 미끼로 사용자의 응답을 유도하는 사례도 다수 확인되고 있다.

피싱 시도 방식은 △URL 삽입(41.4%) △모바일 메신저로 유인(28.6%) △전화 유도(10.9%) 순으로 자주 사용됐다. 단순 문자 메시지만으로 피싱을 시도한 사례는 2.0%로 가장 적었다.

문자 메시지에 악성 URL을 삽입해 피싱 사이트 연결을 유도하는 방식은 여전히 가장 흔히 사용되고 있다. 또한, 모바일 메신저 아이디나 오픈채팅방 링크를 포함시켜 1:1 대화로 유인한 뒤 신뢰를 쌓아 악성 앱을 설치하게 하는 방식도 유행 중이다. 이 외에도 전화번호를 삽입해 보이스피싱을 시도하는 사례도 지속적으로 발생하고 있어 주의가 필요하다.

피싱 문자로 인한 피해를 예방하기 위해서는 △불분명한 송신자가 보낸 URL 클릭 금지 △의심스러운 전화번호의 평판 확인 △업무·일상에 불필요할 경우 국제 발신 문자 수신 차단 △V3 모바일 시큐리티와 같은 스마트폰 보안 제품 설치 등 기본적인 보안 수칙을 준수해야 한다.

안랩은 최근 공격자들은 피싱 문자임을 알아차리기 어려울 정도로 자연스러운 말투와 현실적인 상황 설정으로 사용자들을 속이고 있다며, 점차 정교해지는 공격 기법에 맞서 다양한 피싱 문자 사례를 숙지하고 일상 속에서 경계심을 유지해야 한다고 밝혔다.

안랩은 ‘피싱 문자 트렌드 보고서’를 포함한 전문적인 최신 위협 정보를 자사의 차세대 위협 인텔리전스 플랫폼 ‘안랩 TIP(안랩 티아이피)’에서 제공하고 있다.

서울대·구루미·교원대, 에듀테크 ‘진짜 효과’ 입증한다… AI 기반 실증 연구 착수

서울대학교 학습과학연구소(소장 조영환)와 한국교원대학교 융합교육연구소(소장 백성혜), 온택트 AI 플랫폼 기업 구루미(대표 이랑혁)가 손을 잡고 에듀테크가 실제 교실에서 발휘하는 학습 효과를 과학적으로 입증하기 위한 본격적인 연구에 나선다. 서울대학교 학습과학연구소와 구루미는 한국교원대학교와 협업해 ‘에듀테크 수업 도구 학습 효과 평가를 위한 교실 데이터 구축 및 평가 방법 연구’를 진행한다고 12일 밝혔다. 이번 연구 협력은 급속도로 확산되고 있는 에듀테크가 실제 학교 현장에서 어떻게 작동하며, 학생과 교사에게 어떤 실질적인 교육

서울대·구루미·교원대, 에듀테크 ‘진짜 효과’ 입증한다… AI 기반 실증 연구 착수

서울대학교 학습과학연구소(소장 조영환)와 한국교원대학교 융합교육연구소(소장 백성혜), 온택트 AI 플랫폼 기업 구루미(대표 이랑혁)가 손을 잡고 에듀테크가 실제 교실에서 발휘하는 학습 효과를 과학적으로 입증하기 위한 본격적인 연구에 나선다. 서울대학교 학습과학연구소와 구루미는 한국교원대학교와 협업해 ‘에듀테크 수업 도구 학습 효과 평가를 위한 교실 데이터 구축 및 평가 방법 연구’를 진행한다고 12일 밝혔다. 이번 연구 협력은 급속도로 확산되고 있는 에듀테크가 실제 학교 현장에서 어떻게 작동하며, 학생과 교사에게 어떤 실질적인 교육

중고차 수출 플랫폼 비포워드 ‘제7회 비포워드 어워드’ 개최… 성장과 신뢰의 한 해, 내년 전망도 ‘청신호’

매월 1만9000대 이상의 중고차를 전 세계 200개 이상 국가 및 지역에 수출, 판매하고 있는 글로벌 중고차 수출 플랫폼 비포워드(BE FORWARD)가 쉐라톤 인천 호텔 그랜드볼룸에서 ‘제7회 비포워드 어워드’를 개최했다고 12일 밝혔다. 일본, 태국, 영국, 미국, 중국, 싱가포르, UAE(두바이) 등 총 8개국에 거점을 두고 600개 이상의 파트너사와 협력하고 있는 비포워드에게 한국은 최근 몇 년간 성장 속도가 두드러진 핵심 시장으로 떠오르고 있다. 2021년 한국 지사 설립 이후 꾸준히 네트워크를 확대해 왔으며, 올해는

중고차 수출 플랫폼 비포워드 ‘제7회 비포워드 어워드’ 개최… 성장과 신뢰의 한 해, 내년 전망도 ‘청신호’

매월 1만9000대 이상의 중고차를 전 세계 200개 이상 국가 및 지역에 수출, 판매하고 있는 글로벌 중고차 수출 플랫폼 비포워드(BE FORWARD)가 쉐라톤 인천 호텔 그랜드볼룸에서 ‘제7회 비포워드 어워드’를 개최했다고 12일 밝혔다. 일본, 태국, 영국, 미국, 중국, 싱가포르, UAE(두바이) 등 총 8개국에 거점을 두고 600개 이상의 파트너사와 협력하고 있는 비포워드에게 한국은 최근 몇 년간 성장 속도가 두드러진 핵심 시장으로 떠오르고 있다. 2021년 한국 지사 설립 이후 꾸준히 네트워크를 확대해 왔으며, 올해는

삼성전자 ‘갤럭시 Z 트라이폴드’ 국내 출시

삼성전자가 12일 오전 10시 ‘갤럭시 Z 트라이폴드(Galaxy Z TriFold)’를 국내 공식 출시했다. 갤럭시 Z 트라이폴드는 펼치면 253mm(10형)의 대화면을, 접으면 164.8mm(6.5형)의 휴대성 높은 바(Bar) 타입 화면을 지원해 사용자가 다양한 상황에 맞춰 유연하게 사용할 수 있는 제품이다. 갤럭시 Z 트라이폴드(Galaxy Z TriFold)는 ‘크래프티드 블랙’ 단일 색상으로 출시되며, 가격은 359만400원이다. 갤럭시 Z 트라이폴드(Galaxy Z TriFold)는 삼성닷컴과 삼성 강남을 포함한 전국

삼성전자 ‘갤럭시 Z 트라이폴드’ 국내 출시

삼성전자가 12일 오전 10시 ‘갤럭시 Z 트라이폴드(Galaxy Z TriFold)’를 국내 공식 출시했다. 갤럭시 Z 트라이폴드는 펼치면 253mm(10형)의 대화면을, 접으면 164.8mm(6.5형)의 휴대성 높은 바(Bar) 타입 화면을 지원해 사용자가 다양한 상황에 맞춰 유연하게 사용할 수 있는 제품이다. 갤럭시 Z 트라이폴드(Galaxy Z TriFold)는 ‘크래프티드 블랙’ 단일 색상으로 출시되며, 가격은 359만400원이다. 갤럭시 Z 트라이폴드(Galaxy Z TriFold)는 삼성닷컴과 삼성 강남을 포함한 전국

[이윤정 시인의 書評] 작은 완장의 무게 – 소설 윤흥길의「완장」을 읽고

[이윤정 시인의 書評] 작은 완장의 무게 – 소설 윤흥길의「완장」을 읽고

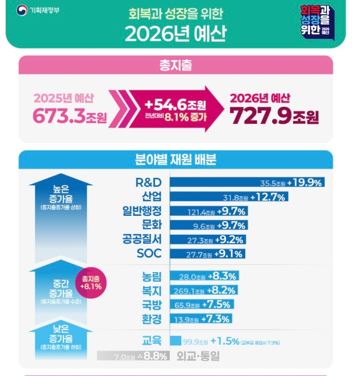

새해 예산안 '727.9조' 국무회의 통과

새해 예산안 '727.9조' 국무회의 통과

조성제의 무속이야기 (38) 삼칠(3,7)일 기도의 시작

조성제의 무속이야기 (38) 삼칠(3,7)일 기도의 시작

목록

목록